漏洞影响范围

几乎覆盖当前所有主流企业级和桌面 Linux 发行版。

- xfrm-ESP:内核 commit cac2661c53f3(2017-01-17)起至最新主线(约 9 年影响范围)

- RxRPC:内核 commit 2dc334f1a63a(2023-06)起至最新主线

已验证受影响发行版/内核(均可稳定提权):

- Ubuntu 24.04.4(6.17.0-23-generic)

- RHEL 10.1 / CentOS Stream 10 / AlmaLinux 10(6.12 系列)

- Fedora 44(6.19.14-300.fc44)

- openSUSE Tumbleweed(7.0.2-1-default)

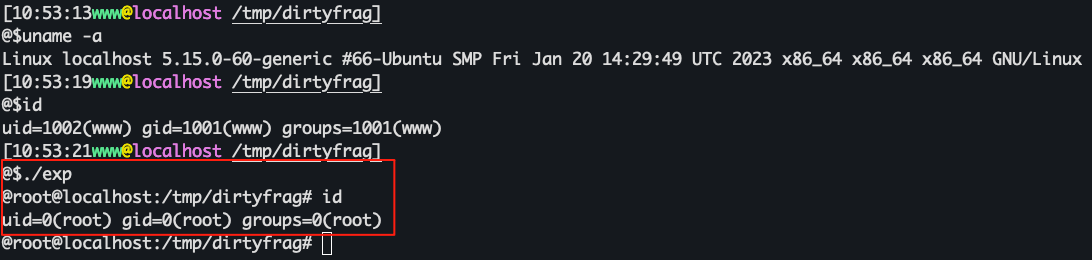

漏洞描述

Linux 内核在网络栈中对 page fragment 的复用和生命周期管理存在缺陷,导致 file-backed page cache 与 skb fragment 共享物理页,在错误的 flag / 引用状态下允许用户态数据写入只读页,从而实现提权。

漏洞复现

poc: https://github.com/V4bel/dirtyfrag

漏洞风险

可以在已获取低权限用户的前提下,提权至root权限

修复建议

正式防护方案: 目前官方尚未发布正式补丁。

临时修复方式:

sudo sh -c "printf 'install esp4 /bin/false\ninstall esp6 /bin/false\ninstall rxrpc /bin/false\n' > /etc/modprobe.d/dirtyfrag.conf"

sudo rmmod esp4 esp6 rxrpc 2>/dev/null || true

CVE-2026-43284 Linux Kernel Dirty Frag 本地权限提升漏洞复现

https://blog.atoposx.com/archives/019e246a-6201-71fa-9b99-a07964014dca

评论